segun veo en el mailing de Debian , ya liberaron parches para bloquear el ataque en los servicios relacionados:

Debian Security Advisory DSA-3999-1

[email protected]

https://www.debian.org/security/ Yves-Alexis Perez

October 16, 2017

https://www.debian.org/security/faq

- -------------------------------------------------------------------------

Package : wpa

CVE ID : CVE-2017-13077 CVE-2017-13078 CVE-2017-13079 CVE-2017-13080

CVE-2017-13081 CVE-2017-13082 CVE-2017-13086 CVE-2017-13087

CVE-2017-13088

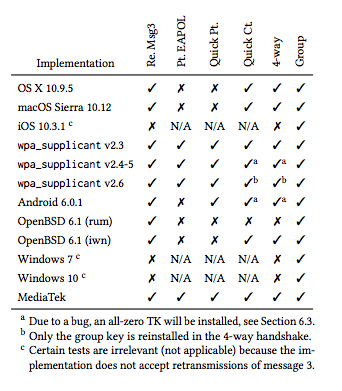

Mathy Vanhoef of the imec-DistriNet research group of KU Leuven discovered

multiple vulnerabilities in the WPA protocol, used for authentication in

wireless networks. Those vulnerabilities applies to both the access point

(implemented in hostapd) and the station (implemented in wpa_supplicant).

An attacker exploiting the vulnerabilities could force the vulnerable system to

reuse cryptographic session keys, enabling a range of cryptographic attacks

against the ciphers used in WPA1 and WPA2.

More information can be found in the researchers's paper, Key Reinstallation

Attacks: Forcing Nonce Reuse in WPA2.

CVE-2017-13077: reinstallation of the pairwise key in the Four-way handshake

CVE-2017-13078: reinstallation of the group key in the Four-way handshake

CVE-2017-13079: reinstallation of the integrity group key in the Four-way

handshake

CVE-2017-13080: reinstallation of the group key in the Group Key handshake

CVE-2017-13081: reinstallation of the integrity group key in the Group Key

handshake

CVE-2017-13082: accepting a retransmitted Fast BSS Transition Reassociation

Request and reinstalling the pairwise key while processing it

CVE-2017-13086: reinstallation of the Tunneled Direct-Link Setup (TDLS) PeerKey

(TPK) key in the TDLS handshake

CVE-2017-13087: reinstallation of the group key (GTK) when processing a

Wireless Network Management (WNM) Sleep Mode Response frame

CVE-2017-13088: reinstallation of the integrity group key (IGTK) when

processing a Wireless Network Management (WNM) Sleep Mode

Response frame

For the oldstable distribution (jessie), these problems have been fixed

in version 2.3-1+deb8u5.

For the stable distribution (stretch), these problems have been fixed in

version 2:2.4-1+deb9u1.

For the testing distribution (buster), these problems have been fixed

in version 2:2.4-1.1.

For the unstable distribution (sid), these problems have been fixed in

version 2:2.4-1.1.

We recommend that you upgrade your wpa packages.

Further information about Debian Security Advisories, how to apply

these updates to your system and frequently asked questions can be

found at:

https://www.debian.org/security/

Mailing list:

[email protected]

y según me comentaban externamente, Ubiquiti también esta lanzando actualizaciones

)

)